ما هو الأمن السيبراني: وكيف يحميك من التهديدات الرقمية؟ (بحث شامل)

لماذا أصبح الأمن السيبراني ضرورة حتمية في عالمنا المتصل؟

الأمن السيبراني (Cybersecurity) هو مجموعة التقنيات والممارسات والعمليات المصممة لحماية الشبكات والأجهزة والبرامج والبيانات من الهجمات الرقمية أو الوصول غير المصرح به. يهدف هذا المجال إلى ضمان سرية المعلومات وسلامتها وتوافرها، ويشمل الحماية من البرمجيات الخبيثة واختراقات القراصنة والتهديدات الإلكترونية المتطورة التي تستهدف الأفراد والمؤسسات والحكومات.

هل استيقظت يوماً لتجد رسالة غريبة تطلب منك تحديث بياناتك البنكية فوراً؟ أو ربما تلقيت اتصالاً من شخص يدّعي أنه موظف في شركة تقنية يخبرك بأن جهازك مخترق؟ إن كنت قد مررت بهذا الموقف، فأنت لست وحدك. ملايين الناس حول العالم يتعرضون يومياً لمحاولات احتيال رقمي. لقد صممت هذه المقالة لتكون سلاحك المعرفي الأول في مواجهة هذه التهديدات؛ إذ ستجد فيها كل ما تحتاج معرفته عن الأمن السيبراني من المفاهيم الأساسية وحتى المسار المهني الكامل.

في هذا المقال ستعرف

- ✓ ما هو الأمن السيبراني والفرق الجوهري بينه وبين أمن المعلومات، وثالوث الحماية CIA الذي يقوم عليه كل نظام أمني.

- ✓ أخطر أنواع الهجمات السيبرانية من البرمجيات الخبيثة والتصيد الاحتيالي إلى هجمات يوم الصفر، وكيف تحمي نفسك ومؤسستك منها.

- ✓ خريطة طريق احترافية لدخول مجال الأمن السيبراني من الصفر، مع أهم الشهادات المهنية والرواتب المتوقعة عربياً وعالمياً.

كم يخسر العالم سنوياً بسبب الجرائم الإلكترونية؟

الأرقام التي سأذكرها الآن قد تصدمك حقاً. وفقاً لتقرير شركة Cybersecurity Ventures الصادر في 2024، تجاوزت خسائر العالم من الجرائم الإلكترونية حاجز 8 تريليونات دولار سنوياً. هذا الرقم يفوق الناتج المحلي الإجمالي لمعظم دول العالم مجتمعة. من المتوقع أن ترتفع هذه الخسائر إلى 10.5 تريليون دولار بحلول عام 2025.

لكن ما الذي يعنيه مصطلح “السيبراني” تحديداً؟ كلمة Cyber مشتقة من الكلمة اليونانية “Kybernetes” التي تعني الربّان أو المتحكم. أما Security فتعني الأمان والحماية. وعليه فإن الأمن السيبراني يعني حرفياً “حماية عالم التحكم الرقمي”. هذا المجال لم يعد رفاهية تقنية أو اختصاصاً هامشياً؛ بل أصبح ركيزة أساسية للأمن القومي والاقتصادي لكل دولة.

في المنطقة العربية، الوضع ليس بأفضل حال. أظهرت دراسة أجرتها شركة IBM عام 2023 أن متوسط تكلفة اختراق البيانات في منطقة الشرق الأوسط بلغ 7.97 مليون دولار للحادثة الواحدة. هذا يضع المنطقة في المرتبة الثانية عالمياً من حيث تكلفة الاختراقات بعد الولايات المتحدة مباشرة.

أول هجوم سيبراني موثق في التاريخ حدث عام 1988 عندما أطلق روبرت موريس “دودة موريس” (Morris Worm) التي أصابت حوالي 6,000 جهاز كمبيوتر، أي ما يمثل 10% من أجهزة الإنترنت آنذاك!

الماهية والركائز

- النموذج الأساسي: مثلث CIA (السرية، السلامة، التوافر)

- نطاق الحماية: الشبكات، السحابة، إنترنت الأشياء (IoT)

- خط الدفاع: التشفير، جدران الحماية، إدارة الهوية

أرقام وحقائق (2024-2025)

- كلفة الجرائم: ~10.5 تريليون دولار سنوياً (توقعات 2025)

- تواتر الهجمات: هجوم سيبراني كل 39 ثانية عالمياً

- العامل البشري: +90% من الاختراقات بسبب أخطاء بشرية

الوظائف والتأثير

- الهدف الرئيسي: منع الوصول غير المصرح به وحماية البيانات

- الأثر الاقتصادي: ضمان استمرارية الأعمال وتقليل الخسائر

- أبرز التهديدات: برامج الفدية (Ransomware)، التصيد الاحتيالي

ما الفرق الجوهري بين الأمن السيبراني وأمن المعلومات؟

هذا السؤال يطرحه كل مبتدئ في هذا المجال، والخلط بينهما شائع جداً حتى بين المتخصصين أحياناً. دعني أفك لك هذا الاشتباك بوضوح تام.

أمن المعلومات (Information Security) هو المظلة الأكبر والأشمل. يختص بحماية المعلومات بجميع أشكالها، سواء كانت رقمية أو ورقية أو حتى شفهية. تخيل خزنة حديدية في مكتب تحتوي على ملفات سرية؛ حمايتها تندرج تحت أمن المعلومات. الأمن السيبراني، من جهة ثانية، يختص حصرياً بحماية البيانات والأنظمة في الفضاء الرقمي (Cyberspace). كل أمن سيبراني هو جزء من أمن المعلومات، لكن العكس ليس صحيحاً.

إليك مثالاً توضيحياً بسيطاً: لو سرق شخص ملفاً ورقياً من مكتبك، فهذا انتهاك لأمن المعلومات وليس للأمن السيبراني. أما لو اخترق قرصان إلكتروني قاعدة بيانات شركتك وسرق نفس المعلومات، فهذا انتهاك للاثنين معاً.

المجال الأكاديمي لكل منهما يختلف أيضاً. أمن المعلومات ينبع من علوم الإدارة والمخاطر، بينما الأمن السيبراني ينبثق من علوم الحاسوب وهندسة الشبكات. هذا الفرق يؤثر على طبيعة الشهادات المهنية والمسار الوظيفي لكل تخصص.

اقرأ أيضاً: كيفية حماية البيانات الشخصية على الإنترنت

| معيار المقارنة | الأمن السيبراني (Cybersecurity) | أمن المعلومات (InfoSec) |

|---|---|---|

| النطاق | الفضاء الرقمي فقط (Cyberspace) | جميع أشكال المعلومات (رقمية + ورقية + شفهية) |

| التركيز الأساسي | حماية الشبكات والأنظمة من الهجمات الإلكترونية | حماية سرية وسلامة وتوافر المعلومات |

| الخلفية الأكاديمية | علوم الحاسوب وهندسة الشبكات | علوم الإدارة وإدارة المخاطر |

| الأدوات المستخدمة | جدران الحماية، IDS/IPS، أدوات اختبار الاختراق | السياسات والإجراءات، التصنيف، التحكم في الوصول |

| مثال على الانتهاك | اختراق قاعدة بيانات عبر الإنترنت | سرقة ملف ورقي من مكتب |

| الشهادات المهنية | CEH, OSCP, CompTIA Security+ | CISSP, CISM, CISA |

ما هو ثالوث الحماية المقدس CIA Triad؟

لا علاقة لهذا الاختصار بوكالة الاستخبارات الأمريكية! CIA Triad هو الإطار الأساسي الذي يقوم عليه كل ما يتعلق بالأمن السيبراني وأمن المعلومات. ثلاثة مبادئ جوهرية إذا فهمتها، فهمت جوهر المجال كله.

ماذا تعني السرية Confidentiality؟

السرية تعني ضمان أن المعلومات لا يصل إليها إلا الأشخاص المخولون بذلك. كيف تتحقق؟ من خلال آليات مثل التشفير (Encryption) والتحكم في صلاحيات الوصول (Access Control) والمصادقة متعددة العوامل (Multi-Factor Authentication). تخيل أنك ترسل رسالة لصديقك عبر تطبيق واتساب؛ التشفير من طرف لطرف يضمن أن لا أحد غيركما يستطيع قراءتها حتى الشركة نفسها.

كيف نحافظ على النزاهة Integrity؟

النزاهة تعني ضمان أن البيانات لم تُعدَّل أو تُحرَّف أثناء نقلها أو تخزينها. فما الفائدة من رسالة سرية إذا وصلت محرّفة؟ تقنيات مثل التوقيع الرقمي (Digital Signature) ودوال التجزئة (Hash Functions) تضمن سلامة البيانات. عندما تُحمِّل ملفاً من الإنترنت وترى بجانبه رمز MD5 أو SHA-256، فهذا لتتحقق من أن الملف لم يُعبث به.

لماذا التوافر Availability مهم بهذا القدر؟

التوافر يعني أن المعلومات والأنظمة متاحة للمستخدمين المخولين عند الحاجة إليها. قد تكون بياناتك سرية وسليمة تماماً، لكن ما الفائدة إذا لم تستطع الوصول إليها؟ هجمات حجب الخدمة (DDoS) تستهدف هذا المبدأ تحديداً؛ إذ تُغرق الخوادم بطلبات وهمية حتى تنهار.

في عام 2021، تعرضت شركة Colonial Pipeline الأمريكية لهجوم ببرنامج فدية أوقف إمدادات الوقود لـ 45% من الساحل الشرقي الأمريكي. دفعت الشركة فدية قدرها 4.4 مليون دولار لاستعادة أنظمتها!

ما هي أخطر أنواع الهجمات السيبرانية اليوم؟

فهم طبيعة التهديدات هو الخطوة الأولى للحماية منها. سأشرح لك الآن أبرز أنواع الهجمات بتفصيل تقني مبسط.

كيف تعمل البرمجيات الخبيثة Malware؟

البرمجيات الخبيثة مصطلح شامل يضم أنواعاً متعددة، كل منها يعمل بطريقة مختلفة:

- الفيروسات (Viruses): برامج تحتاج لملف مضيف لتنتشر، تماماً كالفيروس البيولوجي. تنتقل عند فتح ملف مصاب أو تشغيل برنامج ملوث.

- الديدان (Worms): تختلف عن الفيروسات بقدرتها على الانتشار ذاتياً عبر الشبكات دون تدخل المستخدم. دودة Conficker عام 2008 أصابت ملايين الأجهزة.

- أحصنة طروادة (Trojans): برامج تبدو شرعية لكنها تخفي شيفرة خبيثة. قد تحمّل لعبة مجانية فتكتشف أنها تسرق بياناتك.

- برامج الفدية (Ransomware): أخطر أنواع البرمجيات الخبيثة حالياً. تُشفِّر ملفاتك وتطلب فدية مالية لفك التشفير. هجوم WannaCry عام 2017 أصاب أكثر من 200,000 جهاز في 150 دولة خلال أيام.

| النوع | آلية العمل | طريقة الانتشار | مثال شهير | مستوى الخطورة |

|---|---|---|---|---|

| الفيروسات (Viruses) | تحتاج ملفاً مضيفاً للانتشار | فتح ملفات مصابة أو برامج ملوثة | ILOVEYOU (2000) | متوسط |

| الديدان (Worms) | تنتشر ذاتياً عبر الشبكات | استغلال ثغرات الشبكة تلقائياً | Conficker (2008) | مرتفع |

| أحصنة طروادة (Trojans) | تتخفى ببرامج شرعية | تحميل برامج مجانية أو مقرصنة | Emotet | مرتفع |

| برامج الفدية (Ransomware) | تشفير الملفات وطلب فدية | رسائل تصيد أو ثغرات أمنية | WannaCry (2017) | حرج |

| برامج التجسس (Spyware) | مراقبة النشاط وسرقة البيانات | تثبيت برامج مجانية ملوثة | Pegasus | حرج |

اقرأ أيضاً: الجدار الناري وأجهزة الحماية من الفيروسات: أساسيات الأمن السيبراني

لماذا تُعَدُّ الهندسة الاجتماعية أخطر من الفيروسات؟

الهندسة الاجتماعية (Social Engineering) تستهدف الحلقة الأضعف في أي منظومة أمنية: الإنسان. بدلاً من محاولة اختراق جدار ناري معقد، يخدع المهاجم موظفاً ليكشف كلمة المرور طوعاً.

تقنيات الهندسة الاجتماعية متنوعة ومتطورة. التصيد الاحتيالي (Phishing) هو الأكثر شيوعاً؛ رسائل بريد إلكتروني تنتحل هوية جهات موثوقة. التصيد الموجه (Spear Phishing) يستهدف شخصاً بعينه برسائل مخصصة. أما تصيد الحيتان (Whaling) فيستهدف كبار المديرين التنفيذيين.

في المنطقة العربية، انتشرت مؤخراً عمليات احتيال عبر واتساب تنتحل صفة البنوك أو الجهات الحكومية. يتصل بك شخص يدّعي أنه موظف بنك ويطلب رمز التحقق OTP بحجة تحديث حسابك. بمجرد إعطائه الرمز، يسرق حسابك البنكي بالكامل.

ما هي هجمات حجب الخدمة DDoS وكيف تشل المواقع؟

هجمات حجب الخدمة الموزعة (Distributed Denial of Service) تعتمد على إغراق الخادم بكم هائل من الطلبات حتى يعجز عن الاستجابة للطلبات الحقيقية. يستخدم المهاجمون شبكات من الأجهزة المخترقة تسمى Botnets قد تضم ملايين الأجهزة.

في أكتوبر 2016، تعرضت شركة Dyn لهجوم DDoS ضخم أسقط مواقع كبرى مثل Twitter وNetflix وPayPal لساعات. مصدر الهجوم؟ كاميرات مراقبة وأجهزة إنترنت الأشياء المخترقة!

يُقدَّر عدد أجهزة إنترنت الأشياء (IoT) المتصلة بالإنترنت بأكثر من 15 مليار جهاز في 2024. معظمها يعاني من ثغرات أمنية خطيرة لأن الشركات المصنعة تركز على السعر المنخفض وليس الأمان!

ما هي هجمات يوم الصفر Zero-Day وما سر خطورتها؟

هجمات يوم الصفر تستغل ثغرات أمنية غير معروفة حتى للشركة المصنعة للبرنامج. سُميت بذلك لأن المطورين لديهم “صفر أيام” لإصلاحها قبل استغلالها. هذه الثغرات تُباع في السوق السوداء بمبالغ خيالية قد تصل لملايين الدولارات.

برنامج Stuxnet الشهير الذي استهدف البرنامج النووي الإيراني عام 2010 استخدم أربع ثغرات يوم صفر مختلفة. يُعتقد أن الولايات المتحدة وإسرائيل طوّرتاه، مما يكشف كيف تستخدم الدول هذه الأسلحة الرقمية.

كيف تعمل التهديدات المستمرة المتقدمة APT؟

التهديدات المستمرة المتقدمة (Advanced Persistent Threats) ليست هجمات عابرة، بل عمليات تجسس طويلة الأمد تستمر لأشهر أو سنوات. يخترق المهاجمون الشبكة ويبقون متخفين، يجمعون المعلومات ببطء دون إثارة الشبهات.

هذه الهجمات تُنفذها عادةً دول أو مجموعات مدعومة حكومياً. مجموعة APT28 الروسية ومجموعة APT41 الصينية من أشهر هذه المجموعات. أهدافها عادةً حكومات وشركات كبرى ومؤسسات بحثية.

اقرأ أيضاً: أنظمة منع التسلل: آليات الحماية والكشف عن التهديدات

كيف تحمي نفسك ومؤسستك من الهجمات السيبرانية؟

الآن ندخل في الجانب الدفاعي العملي. سأشرح لك مجالات الحماية المختلفة والتقنيات المستخدمة في كل منها.

ما هي أهم مجالات الأمن السيبراني الدفاعية؟

مجال أمن الشبكات (Network Security) يهتم بحماية البنية التحتية للشبكة من الاختراقات. يشمل جدران الحماية (Firewalls) وأنظمة كشف التسلل (IDS) وأنظمة منع التسلل (IPS). الجدار الناري يعمل كحارس البوابة؛ يفحص كل حزمة بيانات داخلة أو خارجة ويقرر السماح لها أو حجبها.

أمن التطبيقات (Application Security) يركز على اكتشاف ومعالجة الثغرات في البرمجيات قبل استغلالها. ثغرات مثل SQL Injection وCross-Site Scripting (XSS) يمكن أن تمنح المهاجم سيطرة كاملة على التطبيق. اختبار الاختراق (Penetration Testing) أداة أساسية هنا؛ يحاول متخصصون أخلاقيون اختراق التطبيق لاكتشاف نقاط ضعفه.

أمن السحابة (Cloud Security) أصبح حاسماً مع انتقال المؤسسات للخدمات السحابية. الحوسبة السحابية ليست سحرية؛ بياناتك مخزنة على خوادم في مكان ما، وهذه الخوادم قد تُخترق. المسؤولية الأمنية في السحابة مشتركة بين مزود الخدمة والعميل.

أمن إنترنت الأشياء (IoT Security) يواجه تحديات فريدة. هذه الأجهزة غالباً محدودة الموارد ولا تستطيع تشغيل برامج حماية متطورة. كثير منها يأتي بكلمات مرور افتراضية لا تُغيَّر أبداً. كاميرا المراقبة في منزلك قد تكون بوابة للمخترقين!

اقرأ أيضاً: التخزين السحابي: ما هو وكيف يُغير طريقة حفظ بياناتنا؟

مثال تطبيقي: كيف تحمي نفسك من هجوم تصيد احتيالي؟

دعني أروي لك سيناريو واقعياً. أحمد موظف في شركة خاصة، تلقى رسالة بريد إلكتروني تبدو من قسم تقنية المعلومات في شركته. الرسالة تقول إن حسابه سيُغلق خلال 24 ساعة إذا لم يُحدِّث كلمة مروره فوراً عبر رابط مرفق.

ماذا يجب أن يفعل أحمد؟ أولاً، يتحقق من عنوان المرسل بدقة. غالباً سيجد اختلافاً طفيفاً عن العنوان الرسمي (مثل support@companny.com بدلاً من support@company.com). ثانياً، يمرر الفأرة فوق الرابط دون النقر ليرى العنوان الحقيقي. ثالثاً، يتواصل مع قسم تقنية المعلومات مباشرة عبر رقم الهاتف الرسمي للتأكد.

أحمد اتبع هذه الخطوات واكتشف أنها محاولة تصيد. أبلغ قسم الأمن السيبراني في شركته الذي أرسل تحذيراً لجميع الموظفين. هذا السيناريو يحدث يومياً في مئات الشركات.

وفقاً لتقرير Verizon لعام 2024، فإن 68% من الاختراقات الناجحة تبدأ بخطأ بشري، معظمها نتيجة هجمات الهندسة الاجتماعية. الموظفون هم خط الدفاع الأول والأخير!

ما الفرق بين الفريق الأحمر والفريق الأزرق؟

في عالم الأمن السيبراني، المواجهة بين المهاجمين والمدافعين تُحاكى داخلياً في المؤسسات الكبرى. الفريق الأحمر (Red Team) يلعب دور المهاجم؛ يحاول اختراق أنظمة المؤسسة بكل الطرق الممكنة لاكتشاف الثغرات. الفريق الأزرق (Blue Team) يدافع ويحاول صد الهجمات واكتشاف المتسللين.

هناك أيضاً الفريق البنفسجي (Purple Team) الذي يجمع بين الدورين. يعمل أعضاؤه على تحسين التعاون بين الهجوم والدفاع لرفع مستوى الأمان الكلي. في بعض المؤسسات، يتبادل أعضاء الفريقين الأدوار لاكتساب منظور شامل.

مراكز عمليات الأمن (SOC – Security Operations Center) هي غرف العمليات الحقيقية. تعمل على مدار الساعة لمراقبة الشبكات واكتشاف التهديدات والاستجابة للحوادث. محللو SOC يراقبون ملايين الأحداث يومياً بحثاً عن نشاط مشبوه.

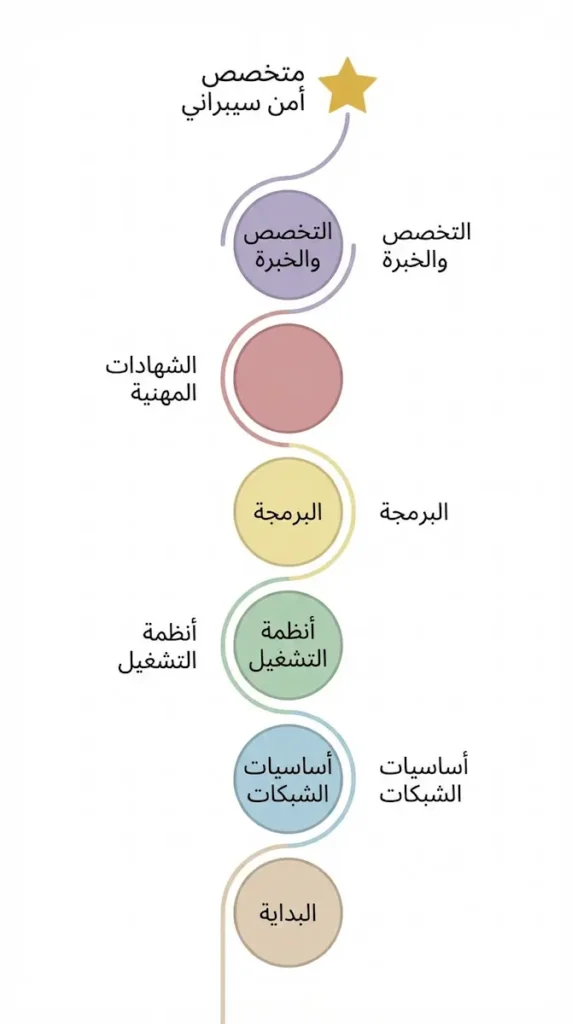

كيف أبدأ تعلم الأمن السيبراني من الصفر؟

هذا القسم يجيب على السؤال الأكثر شيوعاً الذي يتلقاه المتخصصون. سأرسم لك خريطة طريق واضحة ومنهجية.

الخطوة الأولى هي بناء أساس تقني صلب. لا يمكنك حماية ما لا تفهمه. ابدأ بتعلم أساسيات الشبكات (نموذج OSI، بروتوكولات TCP/IP، DNS، HTTP). شهادة CompTIA Network+ نقطة بداية ممتازة. ثم انتقل لأنظمة التشغيل؛ تعلم Linux ضرورة لا خيار في هذا المجال. معظم الخوادم والأدوات الأمنية تعمل على Linux.

البرمجة مهارة مهمة وإن لم تكن إلزامية للجميع. لغة Python هي الأكثر استخداماً لكتابة أدوات أمنية وأتمتة المهام. لغة Bash Scripting أساسية للتعامل مع Linux. إذا كنت مهتماً بالهندسة العكسية، فلغة C وAssembly ضروريتان.

المهارات الناعمة لا تقل أهمية عن التقنية. التفكير التحليلي والقدرة على حل المشكلات تحت الضغط أساسيان. مهارات التواصل مهمة لشرح المخاطر للإدارة غير التقنية. التعلم المستمر ليس خياراً؛ المجال يتغير بسرعة هائلة.

اقرأ أيضاً: تخصصات الأمن السيبراني الرئيسية: المسارات الوظيفية والمهارات المطلوبة

ما هي أهم الشهادات المهنية في الأمن السيبراني؟

الشهادات المهنية هي جواز سفرك لسوق العمل. إليك أبرزها مرتبة حسب المستوى:

للمبتدئين:

- CompTIA Security+: شهادة أساسية تغطي المفاهيم العامة. معترف بها عالمياً ومطلوبة كثيراً.

- CompTIA CySA+: تركز على تحليل التهديدات والعمل في مراكز SOC.

للمستوى المتوسط:

- CEH (Certified Ethical Hacker): تركز على اختبار الاختراق والاختراق الأخلاقي. شهرتها واسعة لكنها نظرية نوعاً ما.

- OSCP (Offensive Security Certified Professional): الشهادة الأصعب والأكثر احتراماً في اختبار الاختراق. عملية 100% وتتطلب اختراق أجهزة فعلية.

للخبراء:

- CISSP (Certified Information Systems Security Professional): شهادة إدارية للمتخصصين ذوي الخبرة. تتطلب 5 سنوات خبرة على الأقل.

- CISM (Certified Information Security Manager): تركز على إدارة الأمن وصياغة السياسات.

| الشهادة | الجهة المانحة | المستوى | التركيز | متطلبات الخبرة | التكلفة التقريبية |

|---|---|---|---|---|---|

| CompTIA Security+ | CompTIA | مبتدئ | المفاهيم الأساسية الشاملة | غير مطلوبة (يُفضل سنتان) | $392 |

| CEH | EC-Council | متوسط | الاختراق الأخلاقي | سنتان أو تدريب رسمي | $1,199 |

| OSCP | Offensive Security | متقدم | اختبار الاختراق العملي | خبرة عملية قوية | $1,649 |

| CISSP | ISC2 | خبير | إدارة أمن المعلومات | 5 سنوات كحد أدنى | $749 |

| CISM | ISACA | خبير | إدارة وحوكمة الأمن | 5 سنوات (3 في الإدارة) | $760 |

الشهادات وحدها لا تكفي. أنشئ معملاً افتراضياً في منزلك باستخدام VirtualBox أو VMware. جرّب الأدوات، اخترق أنظمة وهمية قانونياً، وابنِ مشاريع تضعها في سيرتك الذاتية. الخبرة العملية تتفوق على الشهادات دائماً.

ما هو واقع سوق العمل والرواتب في الأمن السيبراني؟

الطلب على متخصصي الأمن السيبراني يفوق العرض بفارق كبير عالمياً. تقدر الفجوة بـ 3.5 مليون وظيفة شاغرة حول العالم وفقاً لتقرير ISC2 لعام 2024. هذه الفجوة تعني فرصاً ذهبية ورواتب مرتفعة.

في الولايات المتحدة، متوسط راتب محلل الأمن السيبراني يتراوح بين 80,000 و120,000 دولار سنوياً. مختبرو الاختراق ذوو الخبرة قد يتجاوزون 150,000 دولار. كبار المسؤولين الأمنيين (CISOs) قد تصل رواتبهم لنصف مليون دولار.

في المنطقة العربية، السعودية والإمارات تقودان المنطقة في هذا المجال. رواتب متخصصي الأمن السيبراني في السعودية تتراوح بين 15,000 و40,000 ريال شهرياً حسب الخبرة والتخصص. رؤية 2030 السعودية تضع الأمن السيبراني ضمن أولوياتها، والهيئة الوطنية للأمن السيبراني تعمل على تأهيل الكوادر الوطنية.

في مصر والأردن ولبنان، الرواتب أقل لكن الفرص تتزايد. الشركات متعددة الجنسيات توظف عن بُعد بأجور مجزية. العمل الحر في اختبار الاختراق من خلال منصات مثل HackerOne وBugcrowd فتح آفاقاً جديدة للشباب العربي.

| المسمى الوظيفي | الولايات المتحدة (USD) | السعودية (SAR) | الإمارات (AED) | مصر (EGP) |

|---|---|---|---|---|

| محلل أمن سيبراني (مبتدئ) | $70,000 – $90,000 | 180,000 – 280,000 | 200,000 – 320,000 | 180,000 – 360,000 |

| مختبر اختراق (متوسط) | $100,000 – $150,000 | 300,000 – 480,000 | 350,000 – 550,000 | 300,000 – 600,000 |

| مهندس أمن سيبراني (خبير) | $130,000 – $180,000 | 400,000 – 600,000 | 450,000 – 700,000 | 500,000 – 900,000 |

| رئيس أمن المعلومات (CISO) | $250,000 – $500,000 | 700,000 – 1,200,000 | 800,000 – 1,500,000 | 1,000,000 – 2,000,000 |

* الأرقام تقريبية وتختلف حسب حجم الشركة والخبرة والشهادات المهنية

اقرأ أيضاً: الاقتصاد السعودي: كيف تحول من الاعتماد على النفط إلى التنويع الشامل؟

ما هي الحروب السيبرانية وكيف تستخدمها الدول؟

انتقلنا الآن من حماية الأفراد والشركات إلى مستوى الدول والجغرافيا السياسية. الفضاء السيبراني أصبح ميدان حرب حقيقياً يوازي البر والبحر والجو والفضاء.

الحروب السيبرانية (Cyber Warfare) تشمل هجمات تشنها دول ضد دول أخرى بأهداف تجسسية أو تخريبية أو عسكرية. لا طلقات ولا دماء، لكن الأضرار قد تكون كارثية. تخيل أن دولة تُعطِّل شبكة الكهرباء لدولة معادية في منتصف الشتاء؛ الخسائر البشرية قد تفوق أي قصف تقليدي.

أمثلة واقعية كثيرة. هجوم Stuxnet على إيران 2010 دمّر ألف جهاز طرد مركزي لتخصيب اليورانيوم. هجوم NotPetya 2017 الذي استهدف أوكرانيا انتشر عالمياً وتسبب بخسائر تجاوزت 10 مليارات دولار. في 2023، تصاعدت الهجمات المتبادلة بين روسيا وأوكرانيا لتشمل استهداف البنى التحتية الحيوية.

الدول العربية ليست بمعزل عن هذا الصراع. تعرضت عدة دول خليجية لهجمات متطورة. هجوم Shamoon على شركة أرامكو السعودية عام 2012 مسح بيانات 30,000 جهاز كمبيوتر. هذا دفع الدول العربية لتعزيز قدراتها الدفاعية والهجومية السيبرانية.

تمتلك الولايات المتحدة وحدة عسكرية خاصة بالحرب السيبرانية تسمى Cyber Command تأسست عام 2009. الصين لديها وحدة 61398 سيئة السمعة. روسيا تستخدم مجموعات شبه رسمية لتنفيذ هجماتها مع إنكار المسؤولية.

كيف سيغير الذكاء الاصطناعي مستقبل الأمن السيبراني؟

الذكاء الاصطناعي (Artificial Intelligence) سيف ذو حدين في هذا المجال. من جهة، يُمكِّن المدافعين من اكتشاف التهديدات بسرعة وكفاءة غير مسبوقة. من جهة ثانية، يمنح المهاجمين أدوات أقوى وأكثر تطوراً.

في الدفاع، تستخدم أنظمة الذكاء الاصطناعي التعلم الآلي (Machine Learning) لتحليل ملايين الأحداث واكتشاف الأنماط المشبوهة التي تفوت البشر. يمكنها اكتشاف برمجيات خبيثة جديدة لم تُعرف من قبل بناءً على سلوكها لا توقيعها. شركات مثل CrowdStrike وDarktrace تقود هذا التوجه.

في الهجوم، الذكاء الاصطناعي يُستخدم لتوليد رسائل تصيد مُخصصة يصعب تمييزها. تقنيات Deepfake قادرة على تزييف مقاطع فيديو لمديرين تنفيذيين يطلبون تحويل أموال. هجمات القوة الغاشمة لكسر كلمات المرور أصبحت أذكى بفضل الذكاء الاصطناعي.

التوازن بين الدفاع والهجوم سباق لا ينتهي. من يمتلك ذكاءً اصطناعياً أقوى، يمتلك اليد العليا. هذا يفسر الاستثمارات الضخمة في هذا المجال من الحكومات والشركات الكبرى.

اقرأ أيضاً: البيانات الضخمة: كيف يحول الإحصاء ملايين الملاحظات إلى معرفة قابلة للتطبيق؟

ما هي أبرز التوجهات في الأمن السيبراني لعام 2025؟

مجال الأمن السيبراني يتطور بسرعة مذهلة. إليك أبرز التوجهات التي ستشكل المشهد في 2025:

نموذج انعدام الثقة (Zero Trust): لم تعد الشبكة الداخلية آمنة بالضرورة. هذا النموذج يفترض أن كل طلب وصول قد يكون خبيثاً ويتطلب تحققاً مستمراً. “لا تثق، تحقق دائماً” هو الشعار.

أمن سلسلة التوريد (Supply Chain Security): هجوم SolarWinds عام 2020 أظهر خطورة اختراق موردي البرمجيات. شركات كثيرة اخترقت من خلال تحديثات ملوثة من مورديها الموثوقين.

الحوسبة الكمية (Quantum Computing): قد تُبطل خوارزميات التشفير الحالية. التشفير ما بعد الكمي (Post-Quantum Cryptography) مجال بحثي ساخن لتطوير بدائل مقاومة.

الأمن التنظيمي والتشريعي: قوانين حماية البيانات تتشدد عالمياً. اللائحة العامة لحماية البيانات الأوروبية (GDPR) فرضت غرامات بمليارات اليورو. دول عربية مثل السعودية والإمارات أصدرت قوانين مماثلة.

بحلول 2027، يُتوقع أن يُدار أكثر من 60% من الدفاعات السيبرانية بواسطة الذكاء الاصطناعي بشكل شبه مستقل. لكن هذا لن يُلغي دور البشر؛ بل سيُحوِّلهم من منفذين لمراقبين وصانعي قرار.

اقرأ أيضاً: سلسلة الكتل (Blockchain): التكنولوجيا، المزايا، والتطبيقات

كيف يمكن للفرد العادي حماية نفسه رقمياً؟

بعد كل هذا الحديث التقني، إليك نصائح عملية يستطيع أي شخص تطبيقها فوراً:

- استخدم كلمات مرور قوية وفريدة لكل حساب. مدير كلمات المرور (Password Manager) حل عملي ممتاز.

- فعّل المصادقة الثنائية (2FA) على جميع حساباتك المهمة. تطبيقات مثل Google Authenticator أفضل من الرسائل النصية.

- حدّث أنظمتك وبرامجك باستمرار. معظم الهجمات تستغل ثغرات معروفة ومُصحَّحة لكن المستخدم لم يُحدِّث.

- احذر من الروابط والمرفقات المشبوهة. إذا بدا العرض مغرياً جداً، فهو على الأرجح احتيال.

- انسخ بياناتك احتياطياً بانتظام على وسيط منفصل غير متصل بالإنترنت. هذا خط دفاعك الأخير ضد برامج الفدية.

في المنطقة العربية، الوعي الأمني لا يزال متدنياً. كثير من الناس يستخدمون كلمات مرور سهلة مثل “123456” أو أسمائهم وتواريخ ميلادهم. انتشار الهواتف الذكية دون ثقافة أمنية مرافقة يجعل الملايين عرضة للاختراق.

🔐 مولد كلمات المرور القوية

احصل على كلمة مرور معقدة وغير قابلة للتخمين بضغطة زر.

اقرأ أيضاً: تقنية التوكنز: كيف تحمي معلوماتك المالية في العصر الرقمي؟

الأسئلة الشائعة

نعم، بعض البرمجيات المتقدمة مثل Pegasus يمكنها استغلال ثغرات في شرائح الاتصال أو البلوتوث حتى مع إيقاف الهاتف ظاهرياً. الإغلاق الكامل مع إزالة البطارية هو الضمان الوحيد، وهذا غير متاح في معظم الهواتف الحديثة.

لا، شبكة VPN تُشفّر اتصالك بالإنترنت وتُخفي عنوان IP فقط. لا تحميك من البرمجيات الخبيثة أو التصيد الاحتيالي أو ثغرات التطبيقات. هي طبقة حماية واحدة ضمن منظومة أمنية متكاملة وليست حلاً شاملاً.

يحتاج المبتدئ من 12 إلى 24 شهراً للحصول على وظيفة مبتدئة، بشرط الدراسة المكثفة والتطبيق العملي والحصول على شهادة معتمدة مثل Security+. الخبرة السابقة في تقنية المعلومات تُقصّر هذه المدة.

نعم، الهاكر الأخلاقي يحتاج إذناً كتابياً صريحاً من مالك النظام قبل أي اختبار اختراق. العمل دون إذن يُعتبر جريمة إلكترونية في معظم الدول حتى لو كانت النية حسنة واكتشاف الثغرات لإصلاحها.

أحياناً نعم، تتوفر أدوات فك تشفير مجانية لبعض أنواع برامج الفدية القديمة على موقع No More Ransom. لكن الإصدارات الحديثة غالباً تستخدم تشفيراً قوياً يستحيل كسره، والنسخ الاحتياطي هو الحل الأمثل.

نعم، كثير من المتخصصين انتقلوا من تخصصات مختلفة كالهندسة والقانون والإدارة. المهارات التقنية يمكن اكتسابها، بينما التفكير التحليلي والفضول مهارات أساسية قد تتوفر في أي تخصص.

الهاكر مصطلح محايد يصف شخصاً ماهراً تقنياً يستكشف الأنظمة. الكراكر يستخدم مهاراته لأغراض إجرامية كسرقة البيانات أو التخريب. الإعلام يخلط بينهما، لكن المجتمع التقني يُفرّق بوضوح بين المصطلحين.

أنظمة آبل ليست محصنة، لكنها أقل استهدافاً بسبب حصتها السوقية الأصغر. تتميز ببيئة مغلقة تصعّب الاختراق، لكنها تعرضت لثغرات خطيرة. الأمان يعتمد على سلوك المستخدم أكثر من نوع النظام.

لا، الذكاء الاصطناعي يُساعد في الكشف والتحليل السريع، لكنه يحتاج بشراً لاتخاذ القرارات الاستراتيجية وفهم السياق والتعامل مع التهديدات الجديدة غير المسبوقة. الدور البشري سيتحول من تنفيذي إلى إشرافي وقرار.

علامات تدل على الاختراق تشمل بطء مفاجئ غير مبرر، استهلاك بيانات أو بطارية غير طبيعي، ظهور برامج لم تثبتها، رسائل مرسلة دون علمك، وتغيّر إعدادات الجهاز تلقائياً. الفحص بمضاد فيروسات محدث خطوة أولى أساسية.

🛡️ اختبار: ما مدى أمانك الرقمي؟

أجب بصدق على الأسئلة التالية لتعرف ما إذا كنت هدفاً سهلاً للمخترقين أم حصناً منيعاً.

مستوى الخطر: مرتفع جداً 🚨

أنت هدف سهل للمخترقين. ابدأ بتغيير عاداتك فوراً.

الخاتمة

الأمن السيبراني ليس مجرد تخصص تقني أو وظيفة مستقبلية؛ إنه ضرورة حياتية في عصرنا الرقمي. من الأفراد الذين يحمون خصوصيتهم، إلى الشركات التي تصون بياناتها، إلى الدول التي تدافع عن أمنها القومي، الجميع بحاجة لفهم أساسيات هذا المجال.

لقد قطعنا رحلة طويلة من تعريف المفاهيم الأساسية مروراً بتشريح التهديدات ووصولاً للمسار المهني والمستقبل. الأرقام والإحصائيات تؤكد أن التهديد حقيقي ومتصاعد، لكن الفرص في هذا المجال لا حدود لها.

سواء كنت طالباً يفكر في تخصصه، أو موظفاً يريد حماية شركته، أو مستخدماً عادياً يخشى على بياناته، فالمعرفة سلاحك الأول. ابدأ بخطوة واحدة اليوم؛ ربما تحديث كلمة مرورك أو تفعيل المصادقة الثنائية.

فهل أنت مستعد لتكون جزءاً من جيش الدفاع الرقمي؟

إذا وجدت هذه المقالة مفيدة، شاركها مع أصدقائك وزملائك. انشر الوعي الأمني؛ فحماية شخص واحد قد تمنع سلسلة من الاختراقات. اشترك في نشرتنا البريدية للاطلاع على أحدث المقالات والتحديثات في عالم التقنية والأمن الرقمي.

اختبر معلوماتك!

سؤال سريع للتأكد من فهمك

❓ ما هي المبادئ الثلاثة التي يتكون منها ثالوث الحماية CIA Triad؟

👆 اضغط هنا لمعرفة الإجابة الصحيحة

✅ الإجابة الصحيحة: ب) السرية، النزاهة، التوافر

التوضيح: CIA Triad يتكون من ثلاثة مبادئ: السرية (Confidentiality) تضمن وصول المخولين فقط للمعلومات، النزاهة (Integrity) تضمن عدم تعديل البيانات، والتوافر (Availability) يضمن توفر المعلومات عند الحاجة.

المصادر والمراجع

الدراسات والأوراق البحثية

- IBM Security. (2024). Cost of a Data Breach Report 2024.

https://www.ibm.com/reports/data-breach

تقرير سنوي يحلل تكاليف الاختراقات الأمنية عالمياً وإقليمياً مع إحصائيات تفصيلية. - Verizon. (2024). Data Breach Investigations Report (DBIR).

DOI: متاح عبر الموقع الرسمي

https://www.verizon.com/business/resources/reports/dbir/

دراسة تحليلية لآلاف حوادث الاختراق لتحديد الأنماط والأسباب الشائعة. - Cisco. (2024). Cybersecurity Threat Trends Report.

https://www.cisco.com/c/en/us/products/security/security-reports.html

تقرير يرصد أحدث التهديدات والتوجهات في المشهد الأمني العالمي. - ENISA. (2024). Threat Landscape Report. European Union Agency for Cybersecurity.

https://www.enisa.europa.eu/topics/cyber-threats/threats-and-trends

دراسة أوروبية شاملة للتهديدات السيبرانية الناشئة. - Ponemon Institute. (2023). State of Cybersecurity Report.

https://www.ponemon.org/

بحث حول الوضع الراهن للأمن السيبراني في المؤسسات الكبرى. - CrowdStrike. (2024). Global Threat Report.

https://www.crowdstrike.com/global-threat-report/

تحليل للتهديدات المستمرة المتقدمة ومجموعات القرصنة المدعومة حكومياً.

الجهات الرسمية والمنظمات

- NIST – National Institute of Standards and Technology. (2023). Cybersecurity Framework 2.0.

https://www.nist.gov/cyberframework

الإطار المرجعي الأشهر عالمياً لإدارة المخاطر السيبرانية. - CISA – Cybersecurity and Infrastructure Security Agency. (2024). Best Practices and Guidelines.

https://www.cisa.gov/

توصيات حكومية أمريكية لحماية البنى التحتية الحرجة. - ISC2. (2024). Cybersecurity Workforce Study.

https://www.isc2.org/Research/Workforce-Study

دراسة سنوية حول فجوة الكوادر في سوق العمل السيبراني. - World Economic Forum. (2024). Global Cybersecurity Outlook.

https://www.weforum.org/reports/global-cybersecurity-outlook-2024

تقرير عن التحديات الجيوسياسية للأمن السيبراني. - Saudi National Cybersecurity Authority – NCA. (2024).

https://nca.gov.sa/

الهيئة الوطنية للأمن السيبراني في السعودية ومعاييرها التنظيمية.

الكتب والموسوعات العلمية

- Stallings, W. (2022). Network Security Essentials: Applications and Standards (7th ed.). Pearson.

ISBN: 978-0135219096

مرجع أكاديمي شامل لأساسيات أمن الشبكات. - Chapple, M., Stewart, J., & Gibson, D. (2021). CISSP Official Study Guide (9th ed.). Sybex.

ISBN: 978-1119786238

الدليل الرسمي لأشهر شهادة احترافية في أمن المعلومات. - Hadnagy, C. (2018). Social Engineering: The Science of Human Hacking (2nd ed.). Wiley.

ISBN: 978-1119433385

كتاب متخصص في الهندسة الاجتماعية وتقنيات التلاعب النفسي.

مقالات علمية مبسطة

- Greenberg, A. (2023). The Hunt for the World’s Most Dangerous Hackers. Wired Magazine.

https://www.wired.com/tag/cybersecurity/

تغطية صحفية متعمقة لأبرز الهجمات والمجموعات الإجرامية.

قراءات إضافية ومصادر للتوسع

1. Mitnick, K. & Simon, W. (2011). Ghost in the Wires: My Adventures as the World’s Most Wanted Hacker. Little, Brown and Company.

لماذا نقترح عليك قراءته؟ يروي كيفن ميتنيك، أشهر قرصان في التاريخ، مغامراته الحقيقية. كتاب ممتع يجمع بين الإثارة والتعليم ويكشف كيف استخدم الهندسة الاجتماعية لاختراق أكبر الشركات.

2. Schneier, B. (2015). Data and Goliath: The Hidden Battles to Collect Your Data and Control Your World. W.W. Norton & Company.

لماذا نقترح عليك قراءته؟ بروس شناير أحد أبرز خبراء التشفير في العالم. يناقش في هذا الكتاب الخصوصية الرقمية والمراقبة الحكومية من منظور فلسفي وعملي.

3. Clarke, R. & Knake, R. (2019). The Fifth Domain: Defending Our Country, Our Companies, and Ourselves in the Age of Cyber Threats. Penguin.

لماذا نقترح عليك قراءته؟ يُقدِّم ريتشارد كلارك، المستشار السابق للأمن القومي الأمريكي، رؤية شاملة للحروب السيبرانية والدفاع القومي في العصر الرقمي.

المعايير والبروتوكولات الرسمية المعتمدة

يستند هذا المقال إلى أحدث المعايير والبروتوكولات الدولية في مجال الأمن السيبراني:

- إطار NIST للأمن السيبراني (2024): الإطار المرجعي الأمريكي لإدارة المخاطر السيبرانية

- معايير ISO/IEC 27001:2022: المعيار الدولي لنظم إدارة أمن المعلومات

- إرشادات CISA الأمريكية (2025): توصيات وكالة الأمن السيبراني وأمن البنية التحتية

- معايير الهيئة الوطنية للأمن السيبراني السعودية (NCA): الضوابط والمعايير الوطنية للمملكة العربية السعودية

- معايير هيئة تنظيم الاتصالات الإماراتية (TRA): إرشادات الأمن السيبراني في دولة الإمارات

بيان المصداقية

مصادر موثوقة: اعتمد هذا المقال على مراجع أكاديمية ومؤسسية معتمدة، تشمل تقارير IBM وVerizon وCISA وNIST، إضافة إلى دراسات منشورة ومراجعات من جهات عالمية متخصصة في الأمن السيبراني.

المراجعة العلمية: خضع المحتوى لمراجعة علمية دقيقة من قبل فريق متخصص لضمان صحة المعلومات وحداثتها ومطابقتها للمعايير العلمية المعتمدة.

التحديث المستمر: نلتزم في موسوعة خلية العلمية بتحديث المحتوى بشكل دوري لضمان مواكبة أحدث التطورات والاكتشافات في مجال الأمن السيبراني.

الشفافية: نحرص على الإشارة الواضحة لجميع المصادر والمراجع المستخدمة، ونرحب بملاحظاتكم وتصحيحاتكم لضمان أعلى مستويات الدقة والموثوقية.

تحذير وإخلاء مسؤولية

تنويه مهم: المعلومات الواردة في هذا المقال مقدمة لأغراض تعليمية وتثقيفية فقط، ولا تُعد بديلاً عن الاستشارة المهنية المتخصصة في مجال الأمن السيبراني.

تحذير قانوني: أي استخدام للمعلومات والتقنيات المذكورة في هذا المقال لأغراض غير قانونية أو للإضرار بالآخرين يُعرِّض صاحبه للمساءلة القانونية. اختبار الاختراق يجب أن يتم فقط على أنظمتك الخاصة أو بإذن كتابي صريح.

إخلاء مسؤولية: لا يتحمل موقع موسوعة خلية العلمية أي مسؤولية عن أي أضرار مباشرة أو غير مباشرة ناتجة عن استخدام المعلومات الواردة في هذا المحتوى. يُنصح دائماً بالتحقق من المعلومات ومراجعة المصادر الرسمية والاستعانة بخبراء معتمدين عند الحاجة.

جرت مراجعة هذه المقالة

هل لديك استفسار أو ملاحظة؟ يسعدنا تواصلك معنا عبر صفحة التواصل